Cubaperiodistas publica un nuevo texto del libro El imperio de la vigilancia (Editorial José Martí), de Ignacio Ramonet, quien autorizó especialmente su reproducción para los periodistas cubanos y los lectores de esta página.

Usted puede leer también aquí la secuencia que ya hemos publicado de este libro:

- Introducción

- Una alianza sin precedentes

- Software espía

- ¿El fin de la vida privada?

- Terror y antiterror

- Los “Cinco Ojos” y la red Echelon

“En el pasado, ningún gobierno había tenido el poder de mantener

a sus ciudadanos bajo una constante vigilancia.

Ahora, la Policía del Pensamiento vigila a todo el mundo, constantemente”

George Orwell, 1984.

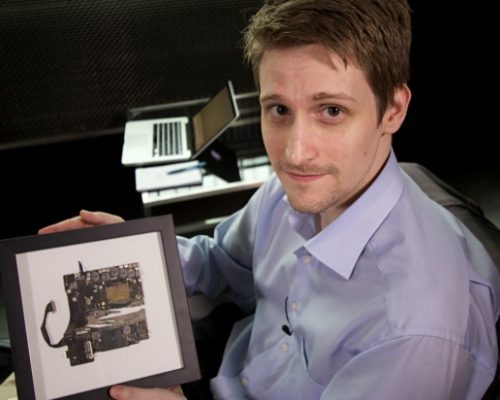

La literatura (1984, de George Orwell) y el cine de ciencia ficción (Minority Report, de Steven Spielberg) nos habían alertado: con la instauración de las sociedades seguritarias y los avances de las técnicas de la comunicación, acabaríamos todos bajo vigilancia. Pero pensábamos que, si esto llegaba a suceder, la violación de nuestra vida privada sería cometida por un régimen dictatorial de carácter neototalitario. Era un error. Las pasmosas revelaciones que el disidente estadounidense Edward Snowden hizo el 7 de junio de 2013 sobre la vigilancia orwelliana de nuestras comunicaciones, acusan directamente a los Estados Unidos, país generalmente considerado como la “patria de la libertad”. Desde la ley Patriot Act, sabíamos a qué atenernos: los Estados no tardarían en persuadirnos para que digamos adiós a algunas de nuestras libertades. Además, el presidente Barack Obama acabó por confesarlo: “No podéis tener el 100% de seguridad, el 100% de respeto a la vida privada y cero inconvenientes. Es necesario que, como sociedad, elijamos[1]”. Incluso, añadió, aunque ello implique “algunas modestas intromisiones en vuestra vida privada”. ¿Modestas?

Volvamos a las declaraciones de Edward Snowden. Este exasesor técnico de la CIA, que entonces tenía 29 años y trabajaba para una empresa privada –Booz Allen Hamilton[2]— subcontratista de la NSA, reveló a Glenn Greenwald[3], periodista del diario británico The Guardian, y a Laura Poitras[4], realizadora de documentales cinematográficos, la existencia de programas ocultos, autorizados por el gobierno de los Estados Unidos, que permiten la vigilancia clandestina de las comunicaciones de millones de personas a través de todo el mundo.[5]

El programa PRISM

En el año 2006 se lanzó un primer programa secreto. Su finalidad: espiar todas las llamadas telefónicas realizadas, sobre todo a través de la compañía Verizon, tanto en el interior como hacia el exterior de los Estados Unidos.

Pero su principal revelación fue otro programa secreto, desarrollado por la NSA a partir de 2007, y cuyo nombre de guerra es PRISM. Su objetivo: vigilar todas las comunicaciones procedentes del extranjero que pasan por los servidores de los Estados Unidos. En la práctica, el alcance de PRISM es mucho mayor. Permite a la NSA acceder totalmente a los servidores de nueve de las compañías de Internet más importantes, todas estadounidenses; o sea: AOL; Apple, Facebook[6], Google, Microsoft, Paltalk, Yahoo, Skype y YouTube (hay que destacar la ausencia de Twitter[7]).

Concretamente, la NSA puede obtener toda la información de cada una de estas empresas globales, lo que constituye el robo de datos personales más colosal de la historia, robo que afecta a miles de millones de personas que utilizan cada día los servicios de Facebook, Gmail, Skype o Yahoo en los cinco continentes. Los datos de cualquiera que, en los últimos diez años, haya utilizado los servicios de alguna de estas empresas, han sido, sin duda alguna, interceptados y almacenados por la NSA mediante la aplicación del programa PRISM. Conversaciones en audio y video, fotos, correos electrónicos, ficheros adjuntos, historial de las conexiones, chats en audio y video vía Skype, ficheros Google Drive, fototecas, claves de conexión… todo es espiado, filtrado, clasificado, archivado y transmitido a otras agencias de información de los Estados Unidos, a la CIA o al FBI, para verificaciones exhaustivas[8]. Según el Washington Post, los mil ojos de la NSA pueden “ver literalmente lo que usted teclea” en su ordenador[9].

Edward Snowden nos ha enseñado también -con pruebas- que la NSA tiene capacidad de activar a distancia los teléfonos móviles y los ordenadores (aunque estén apagados) y de transformarlos en dispositivos de escucha… “El teléfono que se lleva en el bolsillo –confirma Terry Hayes–, se puede encender a distancia sin que nos demos cuenta. De este modo se puede activar el micrófono que el móvil lleva integrado. En tal caso, quien se introduzca en el teléfono puede oír todo lo que se dice en una habitación[10].” Para protegerse contra esta intromisión, sólo hay que hacer una cosa: quitar la batería del teléfono (cuando se puede; en los iPhones, por ejemplo, ya no se puede) y meterlo en un frigorífico.

Controlar todas las comunicaciones

Otro documento difundido por Edward Snowden muestra que, en marzo de 2013, una unidad de la NSA, la Global Access Operations, recogió en apenas treinta días los metadatos de más de 124.000 millones de llamadas telefónicas y de más de 97.000 millones de correos electrónicos… Otros documentos, difundidos por The Guardian en junio de 2013, muestran también que, por término medio, la NSA roba mensualmente los metadatos de unos 13.500 millones de comunicaciones en la India y 2.300 millones en Brasil. Con la colaboración de los gobiernos y de los servicios de información locales, también captura los datos de alrededor de 500 millones de comunicaciones en Alemania, 70 millones en Francia, 60 millones en España, 47 millones en Italia, etc.[11]. Con un acopio tan colosal, PRISM sobrepasa todo lo que Orwell pudo imaginar. No es de extrañar que este programa secreto se haya convertido en la herramienta más eficaz a la hora de elaborar el informe diario sobre “riesgos en materia de seguridad”, que la NSA remite cada mañana al presidente de los Estados Unidos.

La NSA, explica Snowden, ha construido una formidable infraestructura que le permite interceptar prácticamente todo tipo de comunicaciones. De tal modo que esta agencia llega a almacenar la gran mayoría de las comunicaciones humanas, y puede hacer uso de ellas como quiera y cuando quiera[12].

Es algo tan enorme que le lleva a decir a Glenn Greenwald:

El gobierno de los Estados Unidos ha creado un sistema cuyo objetivo es la eliminación total de la vida privada electrónica en el mundo. No es una exageración, es el objetivo explícito y literal de un Estado policiaco: proporcionar a la NSA todos los medios que le permitan recoger, almacenar, controlar y analizar todas las comunicaciones electrónicas entre todas las personas del mundo entero. La NSA está consagrada por completo a esta única misión: actuar de tal manera que ni una sola comunicación en el planeta escape a las garras de su sistema[13].

La Ley USA Freedom Act

En respuesta a una demanda interpuesta por la Unión estadounidense para las libertades civiles, la justicia de los Estados Unidos sentenció el 7 de mayo de 2015, a partir de estas revelaciones, que el programa de vigilancia de metadatos telefónicos -quién llama a quién, cuándo, dónde, cuánto tiempo- no tenía fundamento legal. El tribunal estimó que la sección 215 de la ley Patriot Act había sido utilizada erróneamente por la NSA y por el gobierno de los Estados Unidos. Esta sección 215 preveía que cualquier documento interno de una empresa podía ser requisado por las autoridades en nombre de la lucha contra el terrorismo. La Administración estadounidense sostenía que los metadatos telefónicos de los clientes de las empresas de telecomunicación no eran “informaciones personales”. Sin embargo, según la Justicia, la NSA infringió realmente la ley al vigilar sin justificación legal a los ciudadanos estadounidenses[14]. Sin embargo, el Tribunal no ordenó el fin de la vigilancia. Por una sencilla razón: la sección 215 expiraba al final del mes de mayo de 2015… El 2 de junio de 2015, el Senado aprobó una nueva ley, la USA Freedom Act, que limita algunos de los excesos de la NSA en las tareas de vigilancia, aunque, en contrapartida, prolonga otras disposiciones de la Patriot Act. Esta nueva ley acaba sobre todo con la recogida masiva, automática e indiscriminada de metadatos, que continuarán almacenados en los operadores telefónicos; las autoridades podrán reclamarlos y acceder a ellos a medida que los vayan necesitando. Conservan la posibilidad de reclamarlos en tiempo real, pero tienen que justificar que existe un vínculo “razonable y detallado” con el terrorismo. La ley USA Freedom Act sólo afecta a la recogida de información en los Estados Unidos. No cambia nada sobre la vigilancia que la NSA practica clandestinamente en el extranjero[15].

La National Security Agency

En los Estados Unidos, el campo de la información permanece en el misterio. Por ejemplo, nadie conoce con exactitud el número de agencias que operan en él. Los mejores especialistas estiman que aproximadamente veintiséis de ellas son oficiales, y ocho más totalmente anónimas, de las que la opinión pública ignora incluso el nombre. El número de sus efectivos es también una información clasificada, aunque se puede razonablemente estimar en más de 150.000 el número de agentes que operan en su órbita. La más importante –y la más desconocida—de estas agencias es la NSA, que depende del Pentágono, es decir, del Ministerio de Defensa, y opera en todo el mundo. Es tan secreta que la mayoría de los estadounidenses desconocía su existencia hasta las revelaciones de Snowden, aunque, ya en 1998, una excelente película, Enemigo público[16], había denunciado ante la opinión pública el poder oculto de esta agencia.

El actor Gene Hackman interpretaba en ella el papel de un antiguo analista de transmisiones de la NSA, perfecto conocedor de la agencia y de sus fechorías:

Tú telefoneas a tu mujer, explicaba en el film, y dices: “bomba”, “presidente”, “Alá”…, o un centenar de palabras similares, y el ordenador las analiza y las destaca… Esto ocurre desde hace décadas, porque, desde los años 1940, el Estado está compinchado con las empresas de telecomunicación y accede a todo: extractos bancarios, datos informáticos, correos electrónicos, llamadas telefónicas… Cuanto más enganchado estés a la tecnología, más fácil es ficharte. Antes, era necesario pincharte la línea, pero ahora los satélites la capturan directamente. La NSA tiene más de cien satélites-espía clasificados como secreto de defensa; y en su sede, en Fort Meade, dispone de una red informática subterránea de nueve hectáreas…

Por sí sola, la NSA emplea directamente a unos 30.000 agentes, y dispone además de aproximadamente 60.000 personas más, reclutadas por empresas privadas. De todos los presupuestos destinados a los servicios secretos estadounidenses, el más importante es el de la NSA. Ella, y no la CIA, es quien posee los principales sistemas de espionaje y control: una red mundial de satélites de vigilancia, millares de superordenadores, un número incalculable de agentes compiladores y descodificadores, e impresionantes bosques de gigantescas antenas satélites en las colinas del estado de Virginia Occidental. La NSA produce más de 50 toneladas de documentos clasificados cada día…

Una de las especialidades de la NSA es espiar a los espías, es decir, a los servicios de información de otras potencias, amigas y enemigas. Por ejemplo, durante la guerra de las Malvinas entre Argentina y el Reino Unido, en 1982, la NSA consiguió descifrar el código secreto de los servicios de información argentinos y transmitírselo a los británicos, proporcionándoles de esta forma una ventaja decisiva.

A principios de la década de 1990, la NSA no quiso ya limitarse a escuchar, vía satélite, el conjunto de los intercambios telefónicos y electrónicos en el mundo. Quiso ir más lejos, y pidió autorización para instalar un microchip pirata en cada ordenador o teléfono móvil fabricado en los Estados Unidos, para, de este modo, poder vigilar directa y clandestinamente las comunicaciones de estos aparatos electrónicos. Este proyecto totalitario, impulsado por el presidente Georges H. Bush padre (antiguo director de la CIA) fue, afortunadamente, parado por Bill Clinton en 1994.

Presidentes franceses bajo escucha

Otros documentos, revelados y difundidos por WikiLeaks el 24 de junio de 2015, y publicados en París por Libération y Mediapart, han mostrado que la NSA espió también a Francia. Incluso los tres últimos presidentes franceses -Jacques Chirac, Nicolas Sarkozy y François Hollande- fueron “escuchados” por agentes estadounidenses entre 2006 y 2012. Estos documentos, altamente reservados, nos han permitido tener una idea aproximada de la cantidad de información que la NSA puede interceptar sobre los principales responsables políticos franceses. Se trata de informes analíticos procedentes de un trabajo de escucha, a diferencia de los documentos que difundió Snowden en 2013, que eran esencialmente fichas técnicas que describían las capacidades de la NSA.

Por ejemplo, uno de estos documentos lista los números de teléfono interceptados. Entre ellos, el del presidente francés en ese momento, Nicolas Sarkozy, y también los de algunos de sus colaboradores cercanos, como Jean-David Levitte (consejero diplomático) o Claude Guéant (en esa época, secretario general del Elíseo). En la lista está también el número de teléfono del portavoz de Asuntos Exteriores, el del secretario de Estado de Comercio Exterior (Pierre Lellouche) o el del de Asuntos Europeos (Jean-Pierre Jouyet). Y lo más preocupante: también aparece en ella el número de una sección telefónica del Eliseo encargada de las comunicaciones internas del ejecutivo.

Todos estos números figuran en una lista, establecida por la NSA, de “selectores”, es decir, en la jerga de las agencias de información, de términos clave que les interesan especialmente (números de teléfono, direcciones electrónicas, etc.), lo que prueba que todas estas personalidades, entre ellas los tres presidentes franceses, fueron escuchadas directamente y sus conversaciones diseccionadas[17].

Otros documentos, difundidos por WikiLeaks en julio de 2015, muestran que los Estados Unidos espiaron también a otros aliados: en este caso, a los miembros del gobierno de Japón, incluido el primer ministro, Shinzo Abe, y su jefe de gabinete, Yoshihide Suga, así como a altos directivos del Banco Central nipón. En total, 35 “objetivos”, entre los que se encontraban los patronos de importantes empresas industriales, fueron vigilados [18].

Otros jefes de Estado “amigos” –Dilma Rousseff, en Brasil, Enrique Peña Nieto, en México—fueron víctimas de las escuchas de la NSA. El semanario Der Spiegel reveló igualmente que el teléfono móvil de la canciller alemana Angela Merkel había sido escuchado por el Special Collection Service (SCS), una unidad de información muy especial, compuesta por miembros de la CIA y de la NSA. El Spiegel precisó que el SCS operaba desde el tejado de la Embajada de los Estados Unidos en Berlín. Se sabe que, en efecto, esta unidad disimula habitualmente sus aparatos de escucha en falsos edificios, camuflados a veces con trampantojos, y construidos con materiales especiales que dejan pasar fácilmente las ondas. Estos edificios se sitúan dentro del recinto de las embajadas o de los espacios consulares.

Embajadas, nidos de espías

Desde hace tiempo, hay instalados dispositivos de vigilancia en el último piso de la Embajada de los Estados Unidos en París, donde trabajan más de mil de personas, entre ellas miembros camuflados del SCS. No es casualidad que el edificio principal de la embajada esté situado en el corazón de todos los centros de poder francés. A menos de un kilómetro están el Eliseo, varios ministerios estatales (Interior, Justicia, Defensa, Asuntos Exteriores), la Asamblea Nacional…

Se sabe que las embajadas, sean del que país que sean, suelen ser nidos de espías, que se dedican a completar, de forma ilegal, las informaciones recogidas abiertamente por los diplomáticos de carrera[19]. Tratándose de los Estados Unidos, esta particularidad alcanza proporciones desmesuradas. Desde hace mucho tiempo, este país se invistió a sí mismo de la función geopolítica de “potencia imperial”; así que sus embajadas en capitales extranjeras albergan innumerables servicios secretos.

Esto se puede observar con claridad en la película Zero dark Thirty[20], que repasa de forma muy documentada la historia de la eliminación del jefe de Al Qaeda, Osama Bin Laden. Se descubre en ella que, sobre todo en países como Pakistán, Irak o Afganistán, las embajadas de los Estados Unidos ocultan en realidad impresionantes dispositivos de espionaje, gestionados por una multitud de agentes secretos y de expertos en seguimiento electrónico.

Otro testimonio de la inquietante realidad que esconde la mayoría de las embajadas de los Estados Unidos es el que nos entrega el fundador de WikiLeaks, Julian Assange:

Todos los días laborables, 71.000 personas, en 191 países, que representan a diferentes agencias gubernamentales estadounidenses, se despiertan y se encaminan a su oficina. Tras haber franqueado las vallas de acero y las filas de guardias armados, acceden finalmente a alguno de los 276 edificios fortificados que componen las 169 embajadas y otras misiones diplomáticas del Departamento de Estado en el exterior. Allí se reúnen con los representantes y agentes de otros 27 ministerios y organismos del gobierno de los Estados Unidos, lo cual incluye a la CIA, a la NSA, al FBI y a las diferentes secciones de las fuerzas armadas encargadas de la información. […] Entre ellos hay también agregados militares –espías al amparo del servicio exterior–, agentes de otras agencias gubernamentales de los Estados Unidos (incluso, en algunas embajadas, se pueden encontrar comandos encargados de operaciones especiales clandestinas). En el tejado de los edificios, potentes antenas de radio y satélite escrutan el cielo. Algunas están conectadas directamente con Washington para enviar (y recibir) mensajes del Departamento de Estado o de la CIA; otras sirven para repetir las comunicaciones de los barcos de guerra y los aviones militares que transitan por esos lugares; otras, en fin, han sido instaladas directamente por la NSA con el fin de vigilar masivamente los teléfonos móviles y las comunicaciones electrónicas de la población local[21].

Muy equipadas para las tareas de vigilancia, las embajadas estadounidenses se dedican seriamente a esta tarea. Como se ha visto, no dudan en espiar incluso a sus amigos. Y hay que constatar que, a pesar de sus débiles protestas, meramente formales, los aliados de los Estados Unidos parecen haberse resignado a vivir bajo la vigilancia permanente y clandestina de la NSA, un espionaje que constituye una seria amputación de su soberanía.

No se ha hecho nada al respecto. Algunos aliados, sobre todo los británicos y los alemanes, llegan incluso a colaborar con la agencia estadounidense que los espía. En mayo de 2015 se supo, por ejemplo, que, por cuenta de la NSA, los servicios secretos alemanes (Bundenaschrichtendienst, BND) había tenido bajo escucha en París, entre 2005 y 2015, a la presidencia de la República, al ministro de Asuntos Exteriores y a varias grandes empresas francesas, entre ellas Dassault y Airbus. Y que el dúo BND-NSA también había vigilado a los principales responsables políticos y económicos de otros países aliados: Bélgica, Países Bajos, Austria…

Según la prensa alemana, el BND estaría entregando mensualmente a la NSA hasta 1.300 millones de metadatos. Ya se ha visto que, aunque no revelen el contenido de las comunicaciones, estos metadatos permiten saber quién se ha comunicado con quién, durante cuánto tiempo y en qué lugar.

En España, según reveló la prensa, el Centro Nacional de Inteligencia (CNI) tambien facilitó el espionaje masivo de EE.UU. Los servicios de Inteligencia españoles conocían el trabajo de la Agencia Nacional de Seguridad estadounidense (NSA, en sus siglas en inglés) y le facilitaban sus tareas, según muestran varios documentos filtrados por Edward Snowden. Dicho de otro modo, el Centro Nacional de Inteligencia español habría permitido y ayudado a Washington a intervenir unas 60 millones de llamadas telefónicas en diciembre de 2012 y enero de 2013, violando de esta manera el derecho a la intimidad de los españoles.

El programa Tempora

Por su parte, los servicios de información británicos “escuchan” clandestinamente todas las comunicaciones que pasan por el Reino Unido. Espiaron incluso las comunicaciones de las delegaciones extranjeras que asistieron en Londres a la cumbre del G20, en abril de 2008. Una vez más, sin hacer ninguna distinción entre enemigos y amigos[22].

Por otro lado, han puesto a punto su propio programa secreto de vigilancia electrónica, Tempora, que les permite acumular cantidades colosales de informaciones robadas. Sólo en 2012, el GCHQ habría vigilado unos 600 millones de “contactos telefónicos” ¡cada día! Con total ilegalidad, sus agentes habrían llegado a “conectarse” a más de 200 cables de fibra óptica… Cada cable transporta 10 gigabytes[23] por segundo. En teoría, los ordenadores del GCHQ pueden “tratar” unos 21 petabytes[24] al día, lo que significa “filtrar” el equivalente a los 40 millones de palabras de la Enciclopedia Británica ciento noventa y dos veces al día…

El objetivo de la NSA y de las agencias de información asociadas es controlar Internet y a sus más de 3.000 millones de usuarios. Parece imposible, pero están a punto de conseguirlo: “Empezamos a dominar Internet –ha declarado un espía inglés en The Guardian-, y nuestra capacidad actual es impresionante”. Para mejorarla aún más, la agencia británica GCHQ lanzó en 2013 otros dos programas megalómanos: Mastering The Internet (MTI), sobre “cómo dominar Internet”, e Interception Modernisation Programme (IMP), para una explotación definitivamente orwelliana de las telecomunicaciones globales.

Con el mismo fin, la NSA estableció hace tiempo acuerdos estratégicos con unas 80 empresas estadounidenses de electrónica, de telefonía y de servicios de ingeniería informática –entre ellas, AT&T, IBM, CSC, Microsoft, Oracle, Verizon, Intel, Motorola, Hewlett-Packard, EDS, Booz Allen Hamilton, Qalcomm, CenturyLink, Unisys, etc.—, que le prestan asistencia técnica en todas sus misiones. Son empresas gigantes que han puesto a punto las tecnologías operativas de vigilancia, y que velan por el buen funcionamiento de las infraestructuras y de los programas informáticos de las redes automáticas de espionaje.

La relación entre la NSA y estos socios privados adquiere una importancia estratégica para las autoridades de los Estados Unidos. Hasta tal punto que es supervisada por una de las unidades más secretas del sistema de información estadounidense: la Special Source Operation (SSO), que Edward Snowden no duda en calificar de “joya de la corona” de la NSA.

Gracias a los periodistas Duncan Campbell[25] y Nicky Hager[26] sabemos que, desde los años 1950, la NSA exige a las compañías telefónicas estadounidenses, especialmente a la Western Union, que, al final de cada jornada, envíen a un responsable de la agencia una copia de los metadatos del conjunto del tráfico de las telecomunicaciones que llegan a los Estados Unidos, o salen de ellos. Durante la investigación del caso Watergate, el director de la NSA fue interrogado y, en 1975, terminó por admitir: “La NSA intercepta sistemáticamente todas las comunicaciones internacionales, ya sean aéreas o por cable”. Unos años después, un nuevo director de la agencia, John McConnell, confesará: “No hay ni un solo acontecimiento de la política extranjera que no interese al gobierno de los Estados Unidos, y en el que la NSA no esté directamente implicada[27]”.

Los archivos difundidos por Snowden han mostrado que el coloso estadounidense de las telecomunicaciones, AT&T, también había autorizado secretamente a la NSA para que accediera a miles de millones de correos electrónicos intercambiados en el territorio estadounidense, entre ellos los de la sede de Naciones Unidas, en Nueva York, cuyo proveedor de acceso a Internet es AT&T. Paralelamente, se ha sabido también que AT&T suministraba a la agencia de Fort Meade más de mil millones de lecturas de móviles al día[28].

El complejo securitario-digital

Es completamente inédita esta alianza entre el poder político, el aparato de información, algunos grandes medios de comunicación dominantes, y los titanes tecnológicos que controlan las telecomunicaciones, la electrónica, la informática, Internet, las industrias de fibra óptica por cable, los satélites, los programas informáticos, los servidores, etc. Una complicidad de este calibre, entre la primera potencia militar del mundo y las empresas privadas globales que dominan las nuevas tecnologías de Internet, instituye de hecho un auténtico complejo securitario-digital, que sucede al complejo militar-industrial, denunciado por el presidente Eisenhower en 1960, un complejo que amenaza con tomar el control del Estado democrático. Sus características más inquietantes son precisamente la banalización de la vigilancia masiva y la tentación del control social integral.

Este reforzamiento sin precedentes de la prepotencia del Estado y esta amplia privatización del espionaje, están creando, en democracia, una nueva entidad política –el Estado de vigilancia—frente a cuyo poder el ciudadano se siente cada vez más desarmado y desamparado.

Notas

[1] L’Obs., 8 de junio de 2013.

[2] En 2012, Booz Allen Hamilton facturó, a la Administración de los Estados Unidos, 1.300 millones de dólares por el servicio de “contribución a misiones de vigilancia”

[3] Léase el testimonio de Glenn Greenwald, Sin un lugar donde esconderse, op. cit.

[4] Autora del documental Citizenfour, que repasa las revelaciones de Edward Snowden sobre la vigilancia mundial generalizada, y que recibió el Oscar al mejor documental en 2015.

[5] La Unión estadounidense para las libertades civiles ha reagrupado todos los documentos hechos públicos hasta ahora por Edward Snowden en la siguiente base de datos: https://www.aclu.org/nsa-documents-search

[6] El principal responsable de la seguridad antipiratería de Facebook, Max Kelly, encargado especialmente de proteger la información personal de los usuarios de Facebook contra los ataques exteriores, dejó la empresa en 2010, y fue contratado por… la NSA.

[7] Cf. “L’absence de Twitter du programme PRISM, défense des libertés ou manque d’intérêt?”, Le Monde, 11 de junio de 2013.

[8] La base legal que, en principio, autoriza esta vigilancia masiva es la Foreign Intelligence Surveillence Act (FISA), una ley de 1978 que describe los procedimientos de vigilancia física y electrónica, así como la recogida de informaciones en el extranjero, bien directamente, bien por medio del intercambio de información con otros gobiernos. En 2001, esta ley fue modificada por la USA Patriot Act, con el fin de incluir a los grupos terroristas. El 9 de julio de 2008, el Congreso votó una nueva modificación, la FISA Amendments Act, de 2008, para legalizar a posteriori las prácticas ilegales de escucha clandestina a ciudadanos estadounidenses en la era Bush. El 28 de diciembre de 2012, el Senado votó una prórroga de la ley hasta el 31 de diciembre de 2017. (Fuente: Wikipedia).

[9] El único medio de evitar que el ordenador pueda ser vigilado a distancia es utilizar uno que nunca haya sido conectado a Internet. Los servicios de información solo podrían controlarlo accediendo físicamente a él e instalando un dispositivo de vigilancia (“chivato”) en su disco duro.

[10] T. Hayes, Yo soy Pilgrim, op. cit.

[11] G. Greenwald, op. cit.

[12] E. Snowden, citado en ibid.

[13] Ibid.

[14] Le Monde, 7 de mayo de 2015.

[15] Le Monde, 4 de junio de 2015.

[16] Tony Scoot, Enemy of the State, 1998.

[17] Cf. Adrien Gévaudan, “Affaire des écoutes de la NSA, pourquoi la France savait”, Revue Internationale et Stratégique, 31 de octubre de 2013 (http://www.iris-france.org/43487-affaire-des-ecoutes-de-la-nsa-pourquoi-la-france-savait).

[18] El País, Madrid, 31 de julio de 2015.

[19] En septiembre de 2010, WikiLeaks publicó unos 25.000 telegramas codificados, secretos, intercambiados entre el Departamento de Estado de los Estados Unidos y alrededor de 259 embajadas y consulados estadounidenses en todo el mundo. Estos telegramas pusieron de relieve el papel casi de procónsul que el embajador de los Estados Unidos ejerce en la mayoría de los países, en particular en España.

[20] Kathryn Bigelow, Zero Dark Thirty, 2013.

[21] Julian Assange, http://readersupportednews.org/opinion2/277-75/32906-what-wikileaks-teaches-us-about-how-the-us-operates, 29 de agosto de 2015.

[22] En virtud de una ley aprobada por los conservadores británicos en 1994, que coloca el interés del Estado por encima de la cortesía diplomática, es legal espiar a los diplomáticos extranjeros en el Reino Unido.

[23] En informática, el byte es la unidad de información. Un gigabyte (GB) es una unidad de almacenamiento de información, que equivale a 1010 bytes, es decir, a mil millones de bytes, el equivalente a una furgoneta totalmente cargada de hojas de papel escritas.

[24] Un petabyte (PT) equivale a 1015 bytes.

[25] Duncan Campbell es el autor del primer artículo sobre Echelon, publicado el 12 de agosto de 1988 por el semanario británico New Statesman.

[26] Nicky Hager es autor del libro Secret Power (1996), en el que, por primera vez, desvela el funcionamiento de la red Echelon, y donde describe el papel que juega su país, Nueva Zelanda.

[27] http://echelononline.free.fr/pages/chrono.html

[28] Le Monde, 18 de agosto de 2015.

(Continuará)